Das hätte verdammt schief gehen können!

Glück gehabt!

Dies hätte eine Phishing-Mail sein können…

Die E-Mail, auf die Sie soeben geklickt haben, ist Teil einer autorisierten Simulation von Cyberangriffen. Ziel ist es, Ihnen zu zeigen, worauf Sie achten müssen, um derartige Attacken erkennen und verhindern zu können.

- Es besteht keine Gefahr für Sie, Ihre Daten oder Ihr Endgerät – die Simulation dient lediglich zu Schulungszwecken.

- Es werden keine individuellen Daten (z. B. ob Sie auf einzelne Mails klicken) an Ihren Arbeitgeber zurückgemeldet.

- Klicken Sie auf “Erklärung starten“, um konkrete Hinweise zu der von Ihnen geklickten Mail angezeigt zu bekommen.

Wir empfehlen, Ihren Lernerfolg und den Inhalt der Phishing-Mails nicht mit Kolleginnen und Kollegen zu teilen. So haben alle Teilnehmenden die Chance, von der Phishing-Simulation zu profitieren.

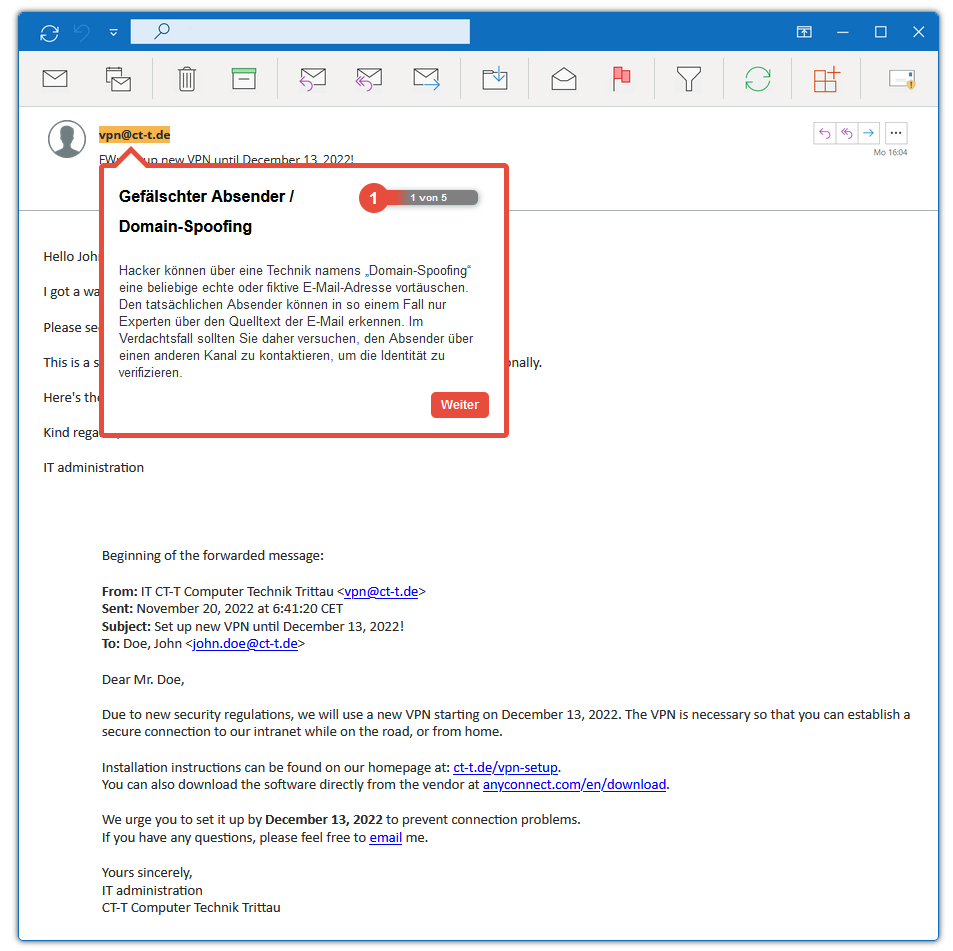

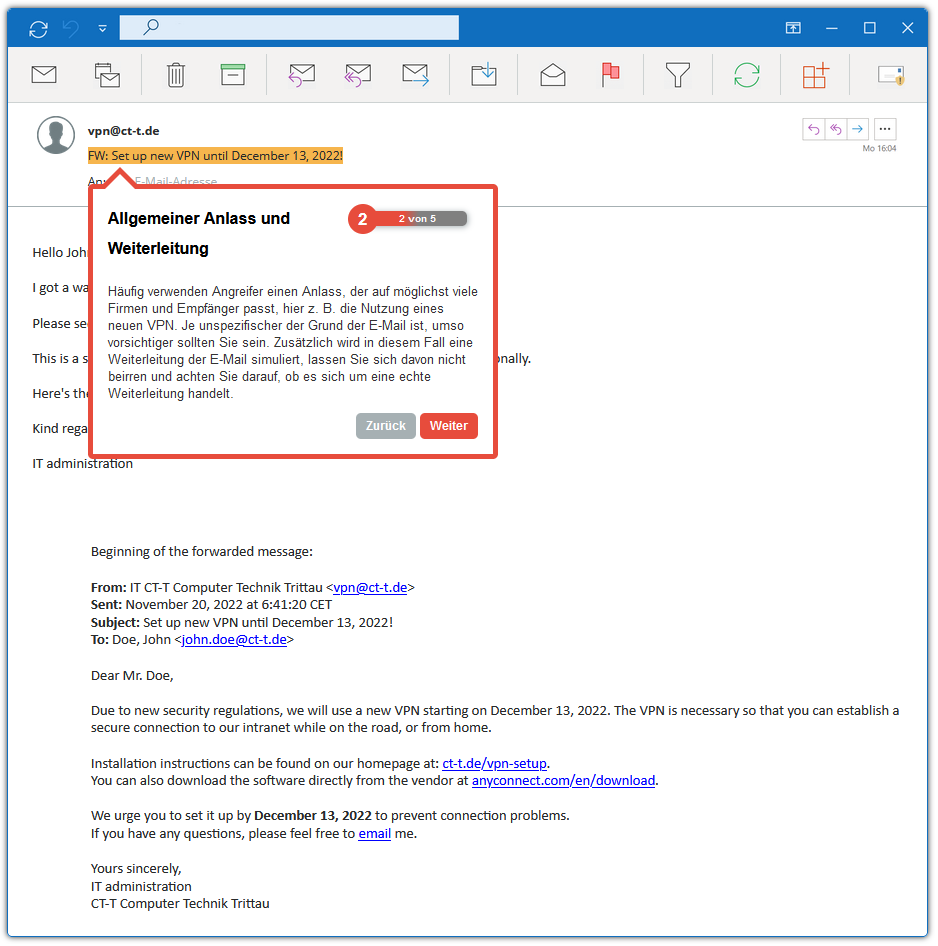

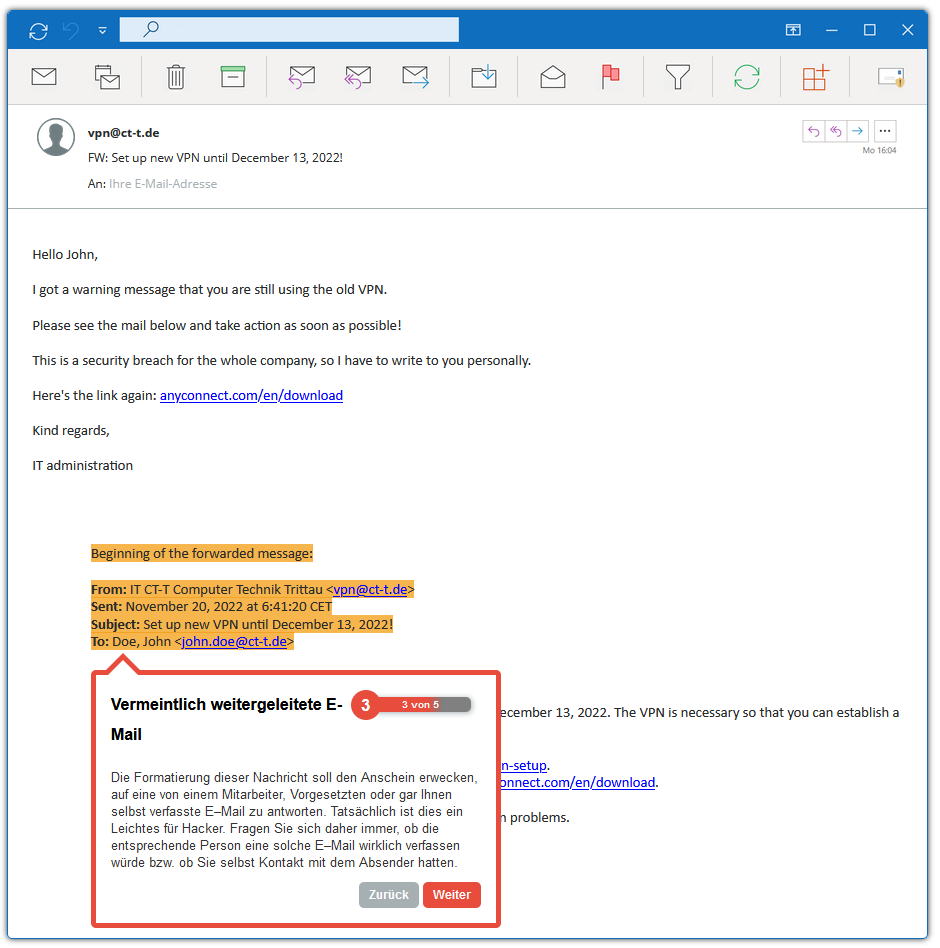

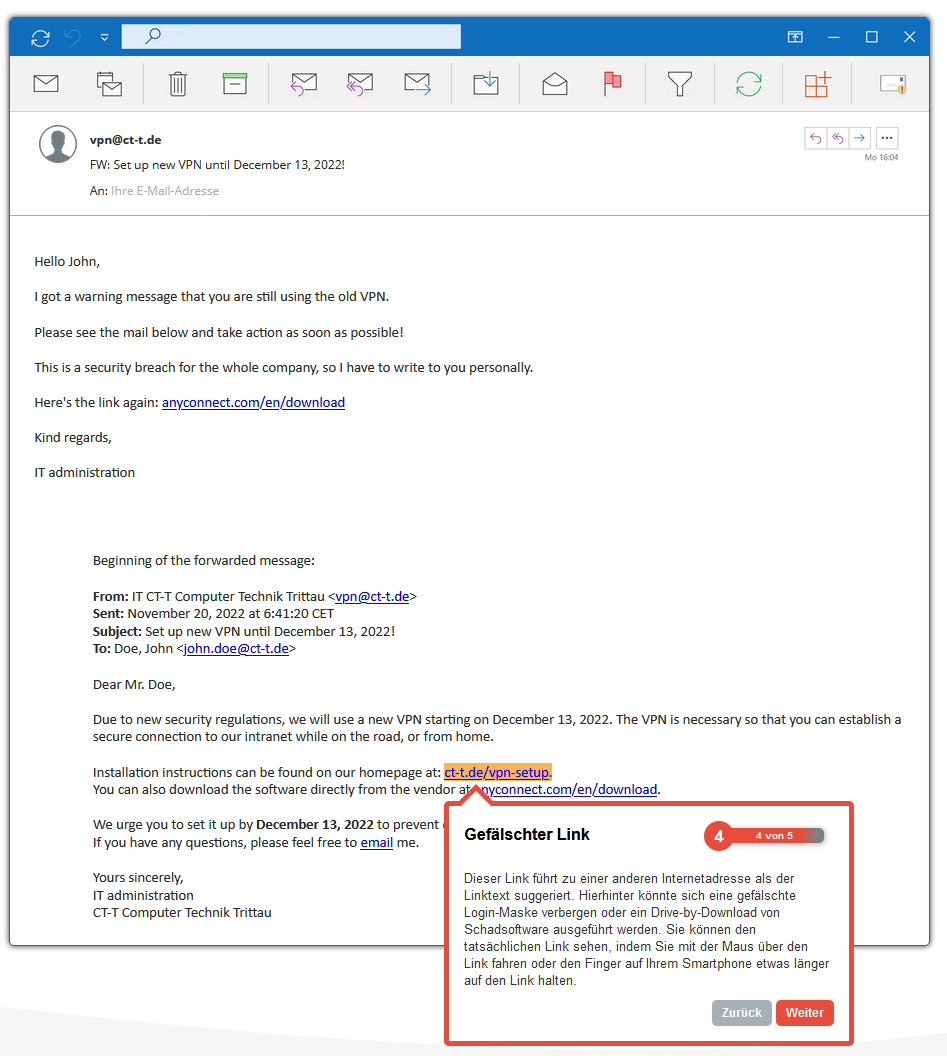

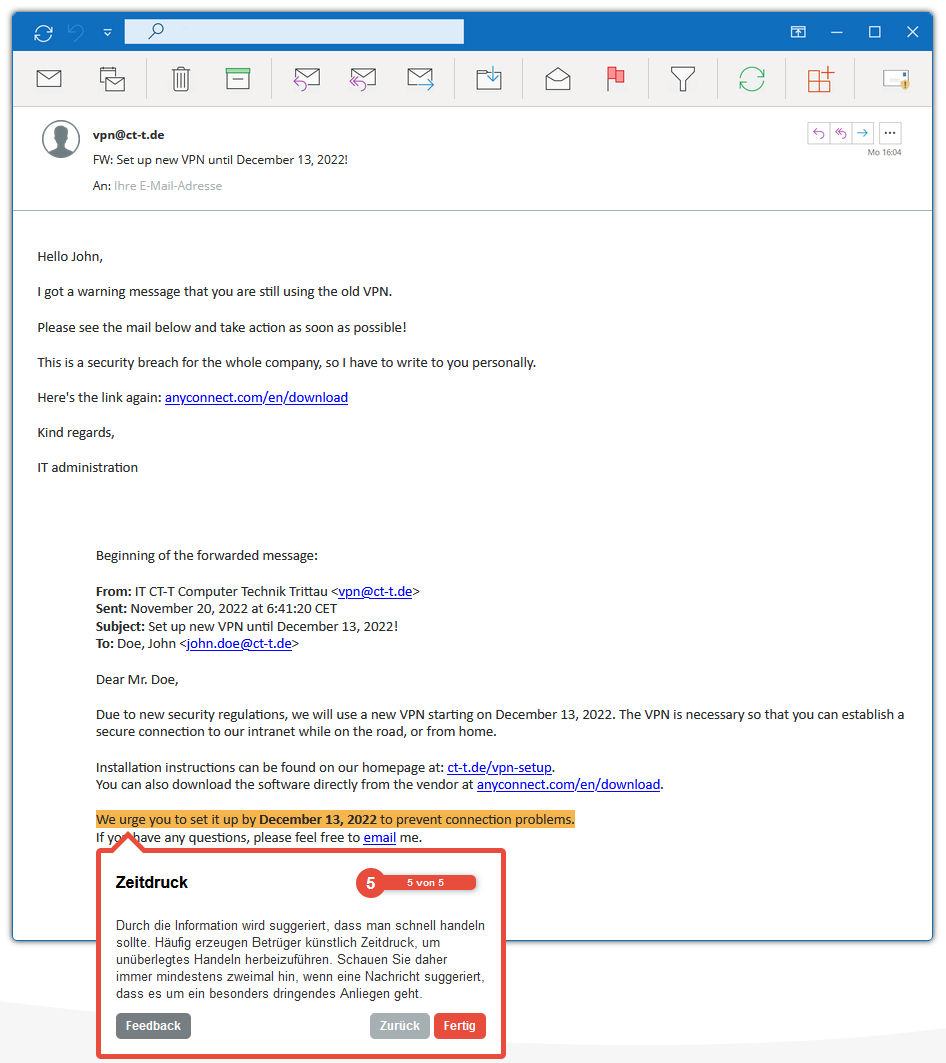

So erkennen Sie Phishing-Mails

Kleines 1×1 zur IT-Sicherheit

Was ist Social Engineering?

Bei Social Engineering geht es darum, Menschen so zu manipulieren, zu beeinflussen oder zu täuschen, dass Kontrolle über deren Computersystem erlangt werden kann. Die Kontaktaufnahme erfolgt in der Regel per E-Mail, Privatnachrichten in sozialen Netzwerken, Telefon oder seltener auch per Briefpost und direkten Kontakt. Ziel bei allen Methoden ist es, illegalen Zugriff auf die Daten des Nutzers oder des zugehörigen Unternehmens zu erhalten. Einige Beispiele für Social Engineering sind Techniken wie Phishing, Spear-Phishing oder der „CEO-Trick“.

Was ist Phishing?

Der Versuch, sensible Informationen wie Benutzernamen, Passwörter und Kreditkartendaten zu erhalten, indem man sich als vertrauenswürdige Institution oder Person ausgibt. Zur Kontaktaufnahme werden Massen-E-Mails verwendet, von denen es immer einige schaffen, die bestehenden SPAM-Filter zu umgehen. E-Mails, die angeblich von beliebten sozialen Netzwerken, Banken oder Auktions-Websites stammen, werden verwendet, um dem Empfänger die o.g. sensiblen Information zu entlocken.

Was ist Spear-Phishing?

„Spear-Phishing“ (aus dem Englischen für „Speerfischen“) – eine Unterart des Phishings. Hierbei erfolgt ein fokussierter, gezielter Angriff auf eine Organisation mit dem Ziel, deren Abwehrmechanismen zu durchdringen. Einem Spear-Phishing-Angriff geht eine mehr oder weniger intensive „Observation“ der Zielperson bzw. des Zielunternehmens voraus, so dass die Kontaktaufnahmen mit spezifischen personalisierten Komponenten angereichert werden können. Die Bezugnahme auf ein anstehendes Firmen-Event, einen bestimmten Kollegen oder die persönlichen Interessen des Empfängers helfen dabei, die Reaktionsquote der Empfänger deutlich zu erhöhen – ein großes Risiko für Unternehmen und die betroffenen Nutzer.

Was ist CEO-Fraud?

Hier wird eine Mail oder ein Anruf von einem Vorgesetzten oder dem Geschäftsführer vorgetäuscht, um bei den betroffenen Mitarbeitern die Chance zu erhöhen, dass diese auf die Kontaktaufnahme eingehen. Meist wird dann massiv Druck aufgebaut, z. B. weil der vermeintliche Chef vorgibt, in einer Notsituation zu sein und schnelles Handeln wie eine Überweisung, die Freischaltung einer Datei oder die Herausgabe von Informationen verlangt.